Kun selaat Internetiä, online-mainostajien raita lähes jokainen sivusto, jota käyt, kerätään tietoa tavoista ja mieltymyksistä. Kun vierailet uutissivustossa, he saattavat nähdä, että olet koripallo-, ooppera- ja mysteeri-romaanien fani, ja valitse näin ollen makuunne räätälöityjä mainoksia.

Mainostajat käyttävät näitä tietoja luodakseen erittäin henkilökohtaisia kokemuksia, mutta ne eivät yleensä tiedä tarkalleen kuka olet. He tarkkailevat vain digitaalista polkua, ei itse identiteettiäsi, joten saatat tuntea, että olet säilyttänyt jonkin verran nimettömyyttä.

Mutta paperissani, jonka minä yhteensovitettiin Ansh Shuklan, Sharad Goelin ja Arvind Narayananin kanssa, osoitamme, että nämä nimettömät web-selaustietueet voidaan itse asiassa usein yhdistää todellisiin identiteetteihin.

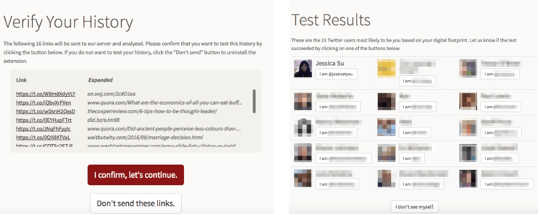

Testataksemme lähestymistapamme rakensimme sivusto jossa ihmiset voisivat lahjoittaa selaushistoriansa tässä tutkimuksessa. Sitten yritimme nähdä, voisimme yhdistää historiaansa takaisin Twitter-profiileihinsa käyttämällä vain julkisesti saatavilla olevia tietoja. Seitsemänkymmentäkaksi prosenttia ihmisistä, jotka yritimme deanonymize, tunnistettiin oikein hakutuloksiksi, ja 81-prosenttiosuus oli yksi 15-ehdokkaista.

Kuvakaappaukset deanonymization-sivustosta.

Kuvakaappaukset deanonymization-sivustosta.

Tämä on tietämyksemme mukaan deanonymisoinnin suurin mittari tähän mennessä, koska se valitsee oikean käyttäjän sadoista miljoonista mahdollisista Twitter-käyttäjistä. Lisäksi menetelmämme edellyttää vain sitä, että henkilö napsauttaa niiden sosiaalisen median syötteissä näkyviä linkkejä, ei sitä, että he lähettävät sisältöä, joten jopa ihmiset, jotka ovat varovaisia siitä, mitä he jakavat Internetissä, ovat edelleen alttiita tästä hyökkäyksestä.

Kuinka se toimii

Korkealla tasolla lähestymistapamme perustuu yksinkertaiseen havaintoon. Jokaisella henkilöllä on hyvin erottuva sosiaalinen verkosto, johon kuuluu perhe ja ystävät koulusta, työstä ja elämän eri vaiheista. Tämän seurauksena Facebook- ja Twitter-syötteissä olevat linkit ovat hyvin erottamiskykyisiä. Näiden linkkien napsauttaminen jättää selaushistorian selaushistoriaan.

Tarkastellessasi verkkosivustojen joukkoa, jonka henkilö on käynyt, saimme valita samanlaisia sosiaalisen median syötteitä, jolloin saatiin luettelo ehdokkaista, jotka todennäköisesti luovat selaustiedoston. Tällä tavoin voimme sitoa henkilön todellisen identiteetin lähes täydelliseen linkkien joukkoon, joita he ovat vierailleet, mukaan lukien linkit, joita ei ole koskaan julkaistu millään sosiaalisen median sivustolla.

Tämän strategian toteuttaminen edellyttää kahta keskeistä haastetta. Ensimmäinen on teoreettinen: Miten voit määrittää, kuinka samanlainen tietyn sosiaalisen median syöte on tiettyyn web-selaushistoriaan? Yksi yksinkertainen tapa on mitata niiden syötteiden murto-osa, jotka näkyvät myös syötteessä. Tämä toimii käytännössä melko hyvin, mutta se ylittää suurten syötteiden samankaltaisuuden, koska ne sisältävät vain lisää linkkejä. Sen sijaan käytämme vaihtoehtoista lähestymistapaa. Sijoitetaan tyylitelty, todennäköisyyttä omaava web-selauskäyttäytymismalli ja lasketaan sitten todennäköisyys, että käyttäjä, jolla on sosiaalisen median syöte, on havainnut havaitun selaushistorian. Sitten valitsemme sosiaalisen median syötteen, joka on todennäköisin.

Toinen haaste liittyy samankaltaisten syötteiden tunnistamiseen reaaliajassa. Täällä siirrymme Twitteriin, koska Twitter-syötteet (toisin kuin Facebook) ovat suurelta osin julkisia. Vaikka syötteet ovat julkisia, emme voi vain luoda paikallista Twitter-kopiota, jota vastaan voimme suorittaa kyselyjä. Sen sijaan käytämme joukkoa tekniikoita, joilla vähennetään dramaattisesti hakutilaa. Yhdistämme sitten välimuistitekniikat kysyntäverkkoon indeksoimalla lupaavimpien ehdokkaiden syötteet. Tällä pienennetyllä ehdokasjoukolla käytämme samankaltaisuusmittamme lopullisten tulosten tuottamiseksi. Selaushistorian perusteella voimme tyypillisesti suorittaa tämän koko prosessin 60-sekunnissa.

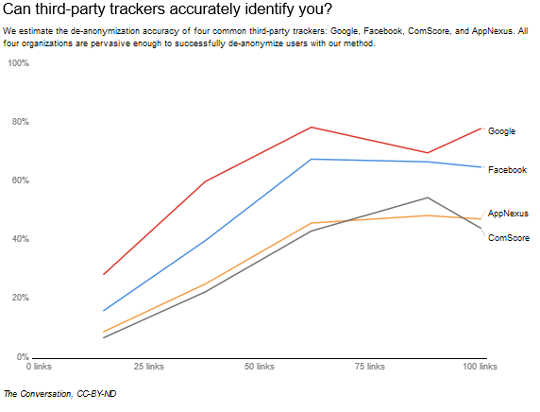

Menetelmämme on tarkempi ihmisille, jotka selaavat Twitteriä aktiivisemmin. Yhdeksänkymmentä prosenttia osallistujista, jotka olivat napsauttaneet 100ia tai enemmän linkkejä Twitterissä, saattaisivat vastata heidän identiteettinsä.

Monilla yrityksillä on seurantaresurssit tämän hyökkäyksen suorittamiseksi jopa ilman osallistujan suostumusta. Yritimme deanonymisoida jokaisen kokeiluryhmämme käyttäen vain niiden selaushistoriaosien osia, jotka olivat näkyviä tietyille seurantayrityksille (koska yrityksillä on näillä sivuilla olevat seurantaohjelmat). Huomasimme, että useilla yrityksillä oli resursseja osallistujien tunnistamiseksi tarkasti.

Muut deanonymisointitutkimukset

Muut deanonymisointitutkimukset

Useat muut tutkimukset ovat käyttäneet julkisesti saatavilla olevia jalanjälkiä arkaluonteisten tietojen tunnistamiseksi.

Ehkäpä tunnetuin tutkimus näillä linjoilla suoritettiin Latanya Sweeney Harvardin yliopistossa 2002issa. Hän huomasi sen 87-prosenttiosuus amerikkalaisista oli yksilöllisesti tunnistettavissa niiden postinumero, sukupuoli ja syntymäaika. Nämä kolme ominaisuutta olivat saatavilla sekä julkisissa äänestäjien rekisteröintitiedoissa (joita hän osti US $ 20) että nimettömistä lääketiedoista (joita levitettiin laajalti, koska ihmiset pitivät tietoja anonyyminä). Yhdistämällä nämä tietolähteet hän löysi Massachusettsin kuvernöörin terveystiedot.

Vuonna 2006, Netflix suoritti kilpailun parantaa elokuvan suositustensa laatua. He julkaisivat anonyymin tietokannan ihmisten elokuvien luokituksista ja tarjosivat $ 1 miljoonaa joukkueelle, joka voisi parantaa suosituksen algoritmiaan 10-prosentilla. Tietotekniikan tutkijat Arvind Narayanan ja Vitaly Shmatikov huomasi, että katsotut elokuvat olivat hyvin erottamiskykyisiä, ja useimmat aineiston henkilöt olivat yksilöitävissä yksilöllisesti pienen osan elokuvistaan. Toisin sanoen, Netflix-elokuvavalintojen ja IMDB-arvostelujen perusteella tutkijat pystyivät määrittämään, kuka nämä Netflix-käyttäjät todella olivat.

Sosiaalisen median lisääntymisen myötä yhä useammat ihmiset jakavat tietoa, joka näyttää vaarattomalta, mutta paljastaa paljon henkilökohtaisia tietoja. Tutkimus, jota johti Michal Kosinski Cambridgen yliopistossa Facebookin mielestä ennustaa ihmisten seksuaalinen suuntautuminen, poliittiset näkemykset ja persoonallisuuden piirteet.

Toinen joukkue, jota johtaa Gilbert Wondracek Wienin teknillisessä yliopistossa rakensi "deanonymization-koneen", joka totesi, mitkä ryhmät olivat osa sosiaalista verkostoa Xing, ja käytti sitä selvittääkseen, keitä he olivat - koska ryhmät, joihin olet osa, ovat usein riittäviä yksilöimään sinä.

Mitä voit tehdä

Useimmat näistä hyökkäyksistä ovat hankalia puolustaa, ellet lopeta internetin käyttöä tai osallistua julkiseen elämään.

Vaikka lopetat internetin käytön, yritykset voivat silti kerätä tietojasi. Jos useat ystäväsi lataavat puhelinnumeronsa Facebookiin, ja numero on kaikissa heidän yhteystietoluetteloissaan, Facebook voi tehdä ennusteita sinusta, vaikka et käytä palvelua.

Paras tapa puolustaa deanonymizing-algoritmeja, kuten meidän, on rajoittaa sellaisten henkilöiden joukkoa, joilla on pääsy nimettömiin selaustietoihin. Selaimen laajennukset, kuten Ghostery estä kolmannen osapuolen seuranta. Tämä tarkoittaa sitä, että vaikka yritys, jonka verkkosivuilla vierailet, tietää, että käyt niitä, mainosyritykset, jotka näyttävät mainoksia sivuillaan, eivät pysty keräämään selaustietojasi ja yhdistämään sitä useissa sivustoissa.

Jos olet ylläpitäjä, voit suojata käyttäjiäsi antamalla heille selaamalla sivustoasi HTTPS. Selaaminen HTTP: n avulla sallii hyökkääjien saada selaushistoriasi haittaamalla verkkoliikennettä, jonka avulla he voivat suorittaa tämän hyökkäyksen. Monet sivustot ovat jo siirtyneet HTTPS: ään; kun toistimme deanonymization-kokeilumme verkkoliikenteen sniffer-näkökulmasta, vain 31-prosenttiosuus osallistujista voitiin deanonymisoida.

Voit kuitenkin suojata itseäsi deanonymization-hyökkäyksiltä yleensä hyvin vähän, ja ehkä paras tapa on säätää odotuksia. Mikään ei ole yksityinen tässä digitaalisessa ajassa.

Author

Jessica Su, Ph.D. Opiskelija Stanfordissa Stanfordin yliopisto

Tämä artikkeli julkaistiin alunperin Conversation. Lue alkuperäinen artikkeli.

Liittyvät kirjat

at InnerSelf Market ja Amazon